Microsoft Defender for Business、Microsoft Defender for Endpointで “侵入されても広げない”運用を心がけよう

はじめに

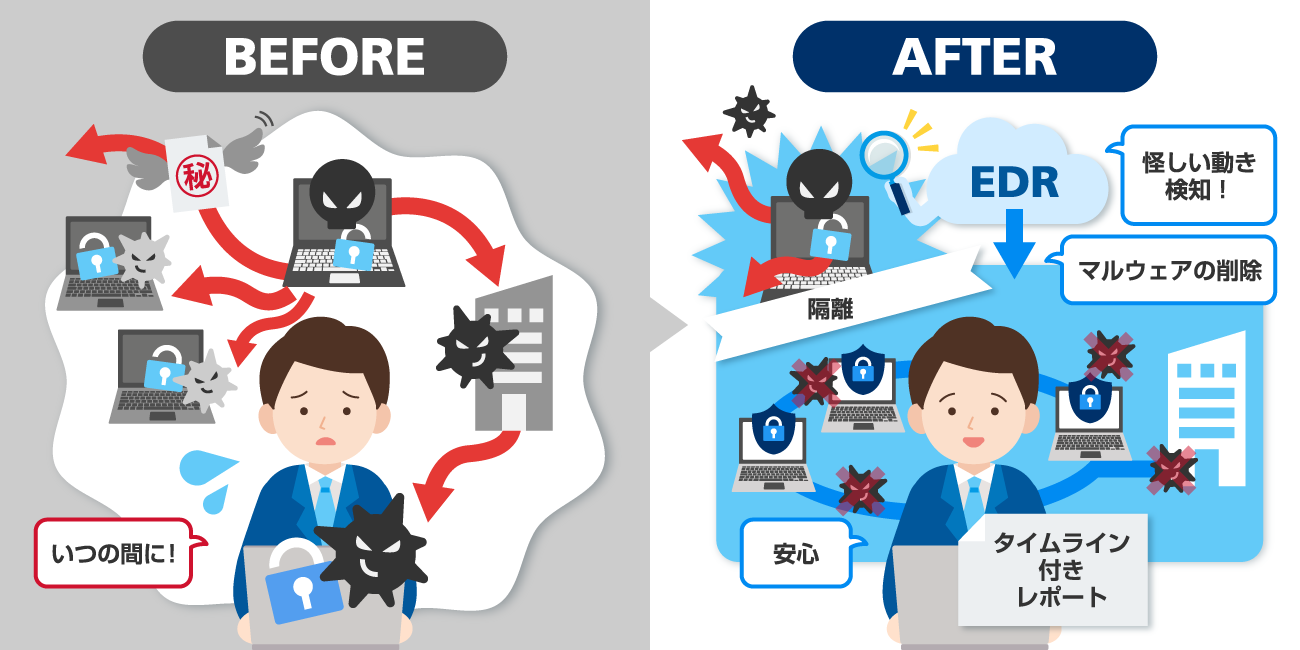

巧妙な手口のランサムウェアや見破ることが難しい標的型攻撃の登場によって、セキュリティ対策では「侵入を防ぐ」仕組みだけでなく、「侵入されても検知と対応ができる」仕組みが重要視されるようになってきました。Microsoft が提供するMicrosoft Defender for Business やMicrosoft Defender for Endpointは、攻撃の検出・分析・調査・対応までが可能なサービスです。EDR(Endpoint Detection & Response)を中核に組織全体のデバイス防御力を底上げします。Microsoft Defender for Business、Microsoft Defender for Endpointで、組織のデバイスを保護しましょう。

「ウイルス対策だけ」で十分ですか?

デバイスにはセキュリティ対策ソフトが搭載されているから、組織のセキュリティ対策は万全。そう、楽観的に考えていませんか?

セキュリティ被害によって大規模な企業が営業停止に追い込まれる事例も増えており、今やセキュリティ対策は組織の経営も左右する重要な課題となっています。

もちろん、デバイスでのウイルス対策は重要です。しかし、近年のマルウェアは、ゼロデイ脆弱性を悪用し、修正するためのパッチが公開される前に実行されたり、管理者権限を乗っ取って組織内で横断的に、静かに感染を広げたりと、従来の“定義ファイル頼み”、かつ”デバイスだけ”を防御する対策だけでは抑えられない状況となっています。

そこで活用したいのがMicrosoft Defender for BusinessやMicrosoft Defender for Endpointなどのエンドポイントセキュリティソリューションです。

エンドポイントセキュリティソリューションとは、組織のデバイスとデータを統合的に保護するサービスです。従来のセキュリティ対策ソフトのようなデバイス上のマルウェア対策に加えて、デバイスの状況や動作をクラウド上で管理できるようにすることで、不審な行動を検知したり、ネットワークから切断して感染の拡大を防止したりできる機能です。

デバイスというピンポイントだけでなく、組織のネットワーク、データ、ユーザーなどを統合的に監視することで、全体のセキュリティ状況を把握、管理できるようにしたものと考えるといいでしょう。つまり、「100%の侵入防止」を目指すのではなく、侵入をいち早く検知し、業務への影響を最小限に抑えることを目的としたソリューションになります。

Microsoft Defender for Businessは、Microsoft 365 Business Premiumに含まれているサービスで、中小企業向けに一部の機能を簡易化し、管理しやすくしたエンドポイント対策サービスです。300名以下のお客様向けに、導入・運用コストを抑えて使いやすくしたサービスとなります。

一方のMicrosoft Defender for Endpointは、Microsoft 365 E3ではMicrosoft Defender for Endpoint P1が、E5ではMicrosoft Defender for Endpoint P2が含まれています。上位のMicrosoft Defender for Endpoint P2では、万が一の感染時の自動調査や自動修復などの高度な機能が搭載されています。主な機能の違いを抜粋した表を以下に示します。

Microsoft Defenderの管理画面

| Microsoft Defender for Business (Microsoft 365 Business Premium) |

Microsoft Defender for Endpoint P1 (Microsoft 365 E3) |

Microsoft Defender for Endpoint P2 (Microsoft 365 E5) |

|

|---|---|---|---|

| 基本保護機能 | 次世代マルウェア対策、攻撃面の縮小 | 次世代マルウェア対策、攻撃面の縮小 | 次世代マルウェア対策、攻撃面の縮小 |

| EDR・脅威対応 | 簡易EDR、自動調査・修復、自動攻撃中断 | デバイスやファイルに対する手動応答アクション | 高度EDR、自動調査・修復、自動攻撃中断 |

| 脆弱性・分析機能 | 脆弱性管理、脅威分析(簡易) | × | 脆弱性管理、脅威分析、Microsoft脅威エキスパート |

| レポート・ハンティング | 月次レポート | × | 月次レポート、高度なレポート(30日)、データ保持(6ヶ月) |

| 管理・運用支援 | 集中管理、API連携、Windows構成の簡略化 | 集中管理、API連携 | 集中管理、API連携 |

-

※詳細な機能の違いはこちら

主な機能と"中小企業での使いどころ"

では、こうしたエンドポイント対策を具体的にどのようなシーンで活用できるのかを見てみましょう。

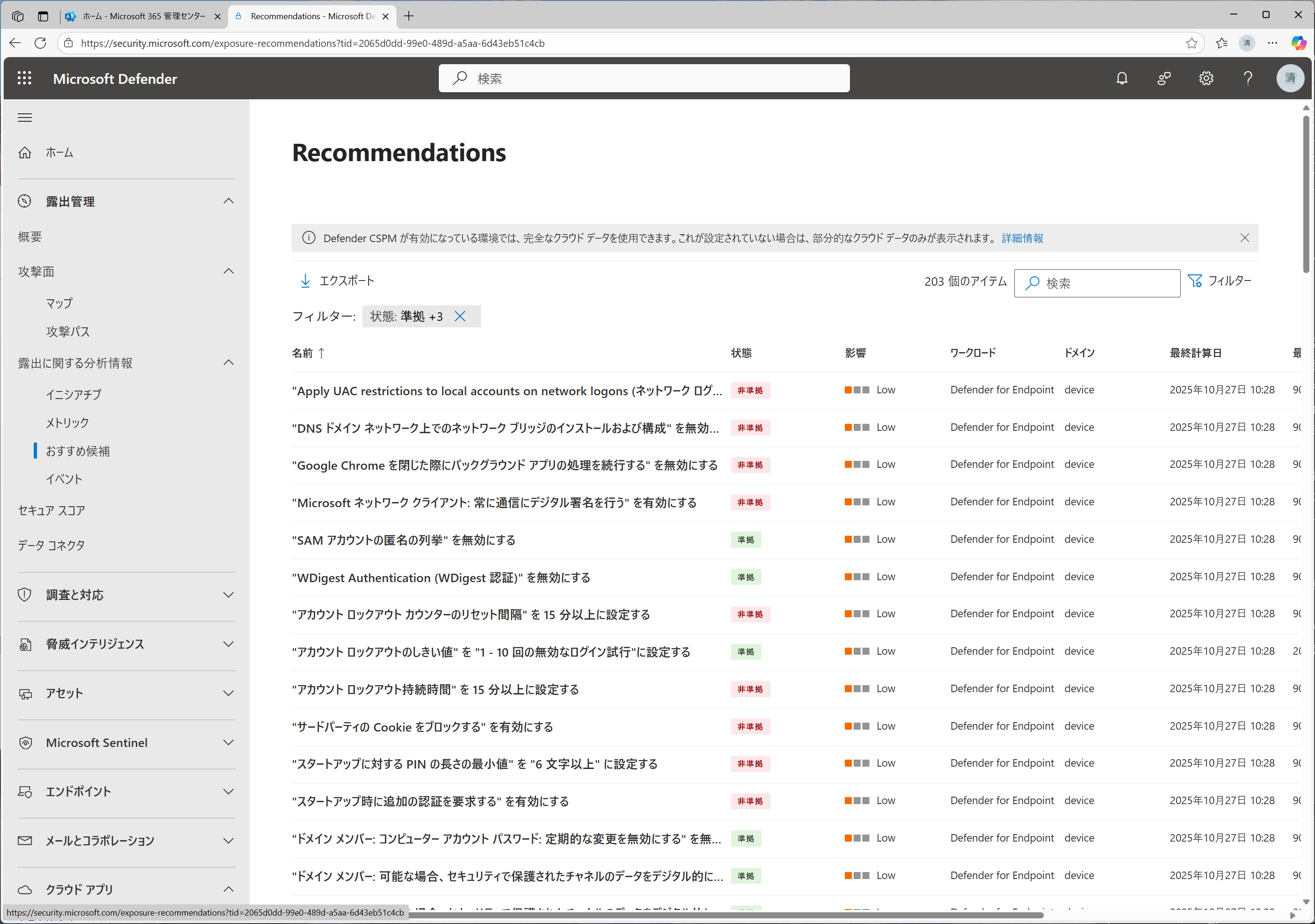

①セキュリティリスクとなる攻撃面を減少させる

組織への攻撃面(攻撃に悪用されそうな設定など)を事前に減らすことができます。具体的には、不審なプログラムやスクリプトが実行されるのを制限したり、攻撃に悪用されがちな危険なWebサイトやIPアドレスへのアクセスをブロックしたりします。これによりマルウェアの侵入や社内デバイスの乗っ取りの入り口を塞ぎ、被害の発生確率を低下させます。

例えばユーザーが受信した不審なメールに添付されたWordファイルをうっかり開いてしまったとしましょう。Wordのマクロが、仮に悪意あるスクリプトをダウンロード・実行しようとしても、あらかじめMicrosoft 365 アプリケーション関連の推奨設定で危険なスクリプトを防ぐルールを設定しておけば、その動作をブロックできます。

画像の横幅に合わせて要素を入れることができます。

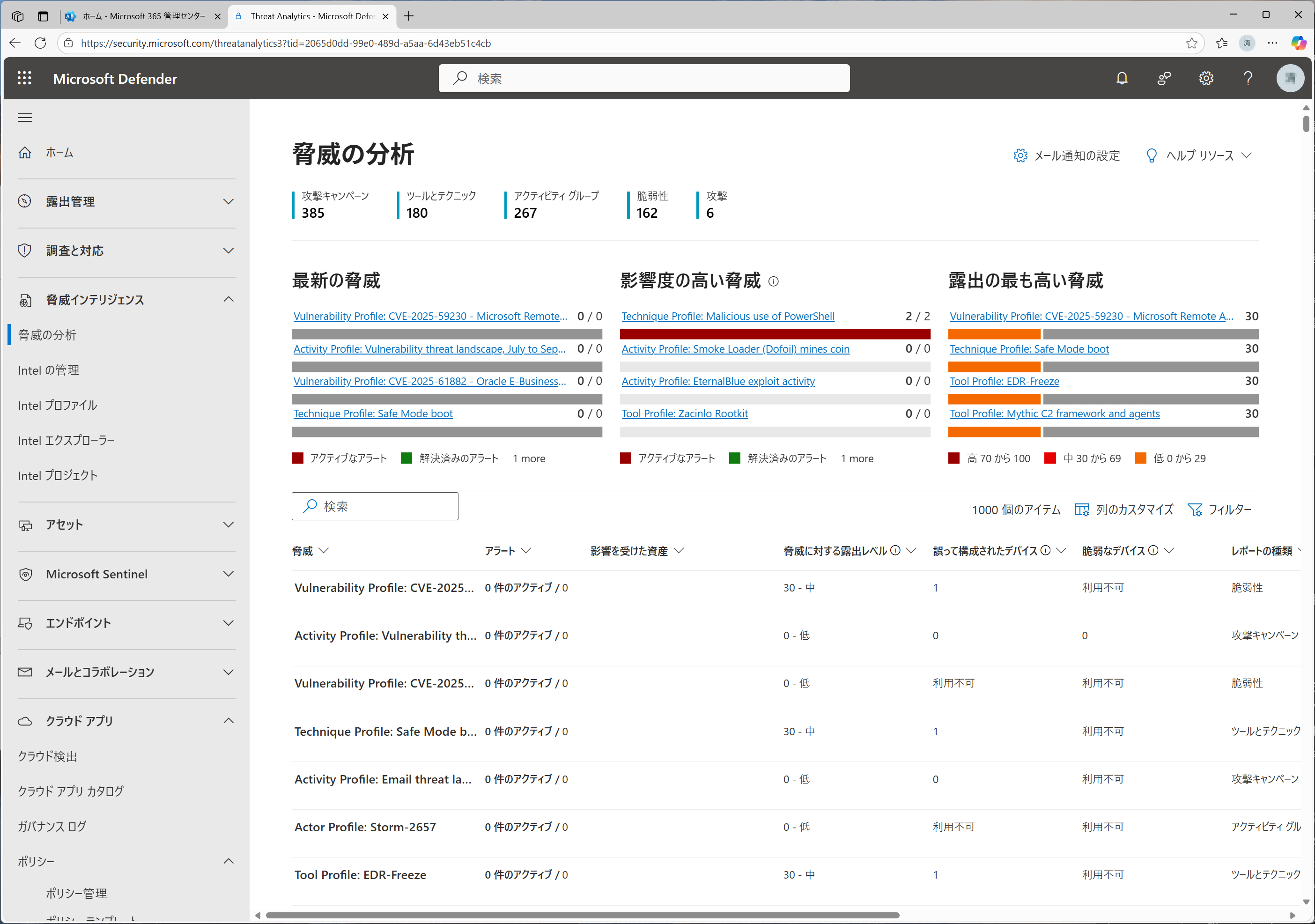

②デバイスの脆弱性を把握できる

IT担当者が組織のデバイスを1台ずつ見て回らなくても、組織全体のデバイスの危険度を把握できます。どのデバイスに、どのような脆弱性があるかを調査し、対処すべきデバイスや、その対策方法(更新/設定修正)を確認できます。例えば、 大規模な脆弱性に関するニュースが発表された時に、組織内で影響があるデバイスをリストアップし、パッチがあればその適用を指示できます。

現在発生している脆弱性を把握可能。どのデバイスに影響があるかなども確認できる

③デバイスの状況を把握できる

デバイスのOSバージョンやインストールされているアプリケーション、スキャンの状況、デバイス上で発生した不審な挙動などを把握できます。組織の中で重要な場所にあるデバイス、高い管理権限を持っているユーザーが使っているデバイスなど、ピンポイントで状況を把握することもできます。

デバイスの状況を詳細に把握できる

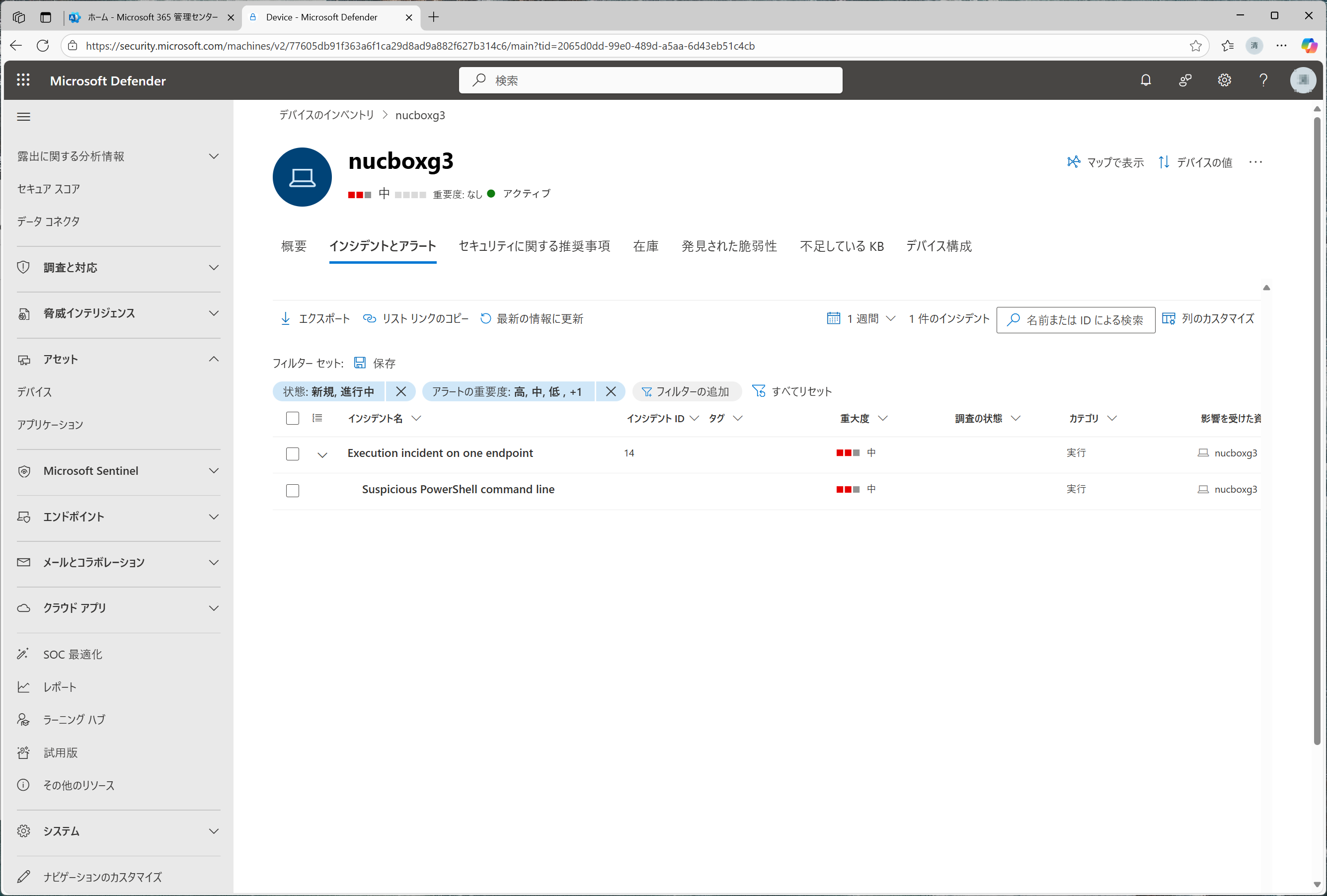

④調査や対応ができる

マルウェアのインシデントや疑わしい行動の詳細なレポートを確認できます。どのユーザーのどのデバイスで発生したのか、何台のデバイスが影響を受けたのかなどを確認できます。必要に応じてデバイスをネットワークから切断して隔離したり、悪質なプロセスを停止したり、マルウェアを削除したりすることも可能です。

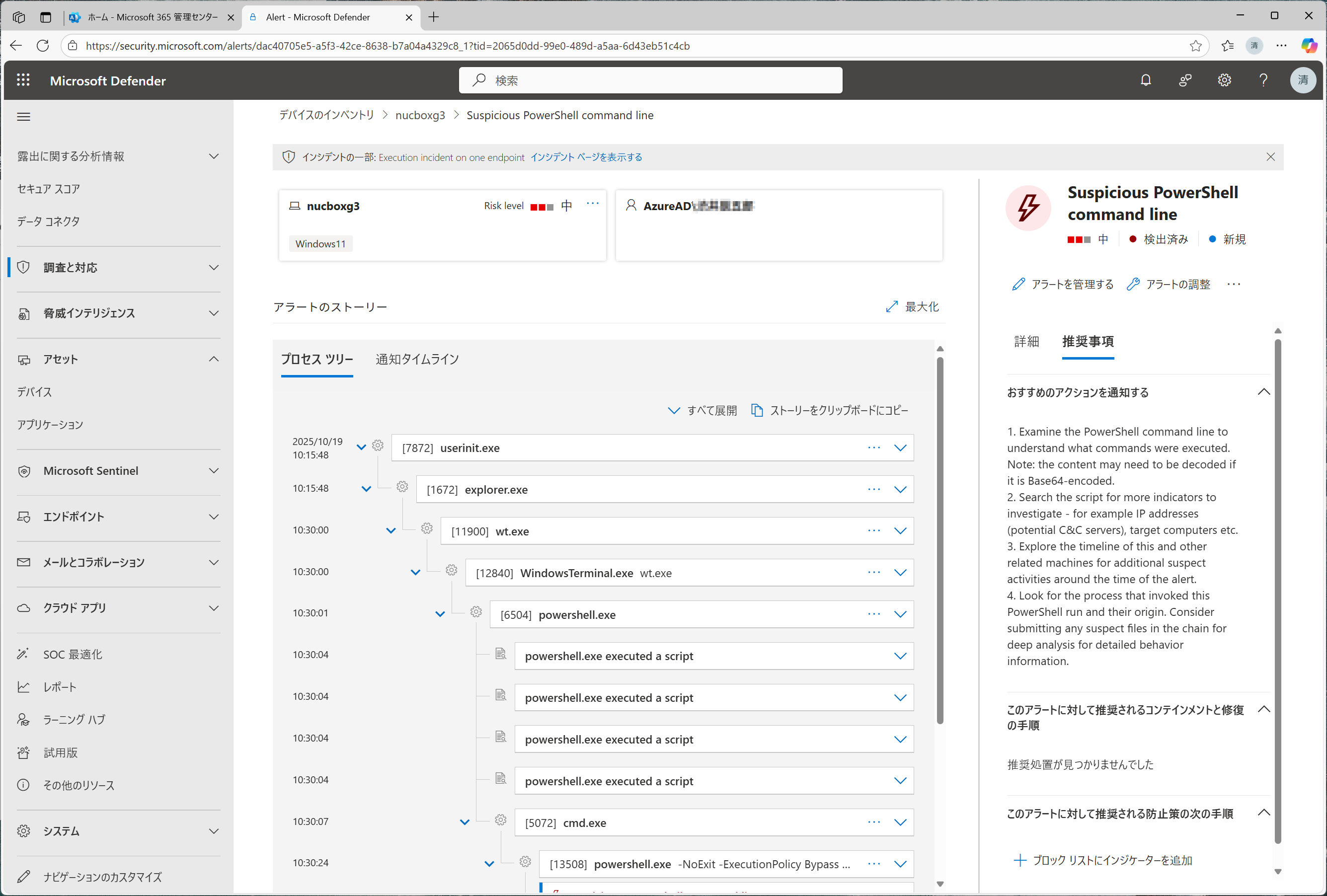

デバイスで発生した疑わしいコマンドの実行などを検知できる

疑わしい動作を詳細に追うことができ、推奨されるアクションも参照できる

Microsoft Defender for Business、Microsoft Defender for Endpointの始め方

Microsoft Defender for Business、Microsoft Defender for Endpointの特徴は、こうした機能をWindows 10やWindows 11では特別なエージェント(デバイスに追加インストールする検出用プログラム)なしで利用できる点です。

ただし、デバイスをMicrosoft Defender for Business、Microsoft Defender for Endpointにオンボード(接続)する必要があります。接続方法は複数用意されていますが、10台以下の小規模な環境であればデバイス上でスクリプトを実行することで接続可能です。まずは、組織の一部のデバイスを接続して検証してみることから始めるといいでしょう。

利用にはオンボードが必要。複数の方法を選択できる

また、Microsoft Intuneとの組み合わせによって、より高度な制御も可能です。例えば、Microsoft Defender for Business、Microsoft Defender for Endpointでデバイスのリスク度が高いと判断された場合に、条件付きアクセスで組織のMicrosoft 365サイトへのアクセスをブロックすることなどもできます。

複雑な要件は専門家と設計を

このように、Defender for Business、Microsoft Defender for Endpointは、組織のデバイスやデータを多層的に保護するソリューションとなります。攻撃の入口になる露出面の保護→デバイスの状況や脆弱性の検知→不審な活動やマルウェア感染の検出→レポートや自動修復といったように組織全体を保護します。

通常、Defender for Business、Microsoft Defender for Endpointであれば、デバイスをオンボードするだけで、ほとんどの保護機能が自動的に利用できます(一部ポリシーの設定などは必要)。人的リソースが厳しい環境や、夜間・休日の営業も求められる環境でも対応が可能です。「侵入されても広げない」防御を中小企業でも実現しやすいソリューションと言えるでしょう。

ただし、高度な制御には専門知識が必要になります。自社に合わせたポリシーの調整や、大規模な自動展開をご検討の場合は、以下の窓口にご相談ください。リコージャパンでは社員の中から選抜されたMicrosoft製品のスペシャリスト「Microsoftソリューション エバンジェリスト」が課題解決や導入後のサポートを提供します。

構築はRICOH フルマネージドサービス for Microsoft 365にお任せ

Microsoft 365のゼロトラストセキュリティを実現するには、認証・デバイス・データの統合的な管理が欠かせません。

RICOH フルマネージドサービス for Microsoft

365では、これらのセキュリティ構成をワンストップで設計・導入・運用までサポートします。

安全で効率的なRICOH

フルマネージドサービス for Microsoft 365にお任せください。